I ricercatori di ESET hanno individuato una nuova backdoor collegata al malware utilizzato dal gruppo Stealth Falcon, autore di diversi attacchi spyware mirati contro giornalisti, attivisti e dissidenti in Medio Oriente, soprattutto negli Emirati Arabi Uniti.

Questa backdoor, chiamata Win32 / StealthFalcon, per comunicare con il server C&C utilizza una tecnica piuttosto insolita, ovvero il Background Intelligent Transfer Service (BITS) di Windows. Questo componente è stato progettato per trasferire grandi quantità di dati limitando l’impatto sulla banda di rete, in modo da non influire sul trasferimento dati di altre applicazioni. Per questa sua particolare caratteristica, il protocollo BITS è comunemente usato per effettuare aggiornamenti di software e di altre applicazioni – come messenger - progettate per operare in background. Questo significa che è più probabile che le attività del BITS non vengano filtrate da eventuali firewall o software di sicurezza. Inoltre, rispetto al sistema di comunicazione tradizionale tramite funzioni API, il meccanismo BITS opera attraverso un'interfaccia COM ed è quindi più difficile da rilevare per un prodotto di sicurezza. Sfruttando queste caratteristiche, Stealth Falcon riesce ad operare in background in modo furtivo, passando inosservato ad eventuali controlli di sicurezza.

Oltre all’utilizzo di BITS, Stealth Falcon si distingue anche poiché, prima dell’avvio del payload principale, importa una grande quantità di dati dal sistema infetto, che poi non utilizza; secondo i ricercatori di ESET questa tecnica viene attuata nel tentativo di eludere il rilevamento dei software di sicurezza.

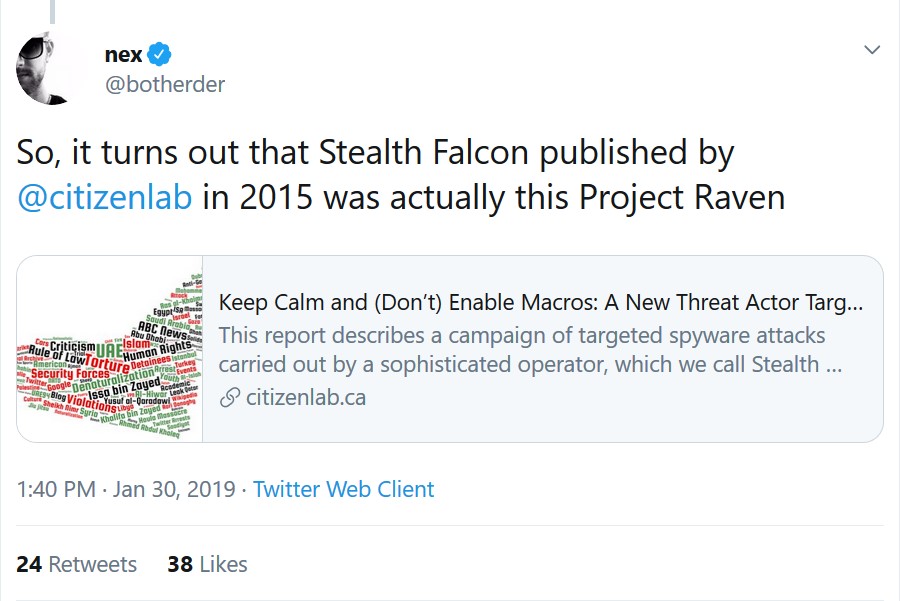

Stealth Falcon è un gruppo attivo dal 2012 le cui attività vengono costantemente controllate dal Citizen Lab, un'organizzazione no profit che si dedica alla sicurezza e ai diritti umani, che ha pubblicato un'analisi su un particolare attacco informatico nel 2016. Nel gennaio del 2019, Reuters ha divulgato un rapporto investigativo sul Progetto Raven, un'iniziativa che presumibilmente impiega ex agenti della NSA e indirizzata sugli stessi tipi di obiettivi di Stealth Falcon.

Sulla base di questi due rapporti riferiti agli stessi obiettivi e attacchi, il Senior Technologist di Amnesty International Claudio Guarnieri ha concluso che Stealth Falcon e Project Raven sono effettivamente lo stesso gruppo.

Fonte notizia

blog.eset.it 2019 09 eset-ha-scoperto-una-nuova-backdoor-utilizzata-dal-famigerato-gruppo-stealth-falcon